A C2 irányító rendszerek fejlődése és a patkányok

A Moonrise RAT technikai elemzése

A kiberbiztonság világában az elmúlt években nagyot változtak a távoli elérést biztosító trójai programok (RemoteAccessTrojan). A régi, egyszerűbb kártevők helyett ma már moduláris és rugalmas rendszereket használnak a támadók. Ezek közül a Moonrise RAT a technikai megoldásai és az elemzésekkel szembeni ellenállása miatt érdemel figyelmet. Az irányító C2 rendszer ma már nem csak egy szerver, hanem egy olyan kapcsolat, amivel a támadók a fertőzés után hosszú ideig láthatatlanul irányíthatják az áldozat gépét. Ez a cikk a Moonrise RAT működését, hálózati megoldásait és a támadók módszereit mutatja be, különös tekintettel a Golang nyelvre és a WebSocket protokollra.

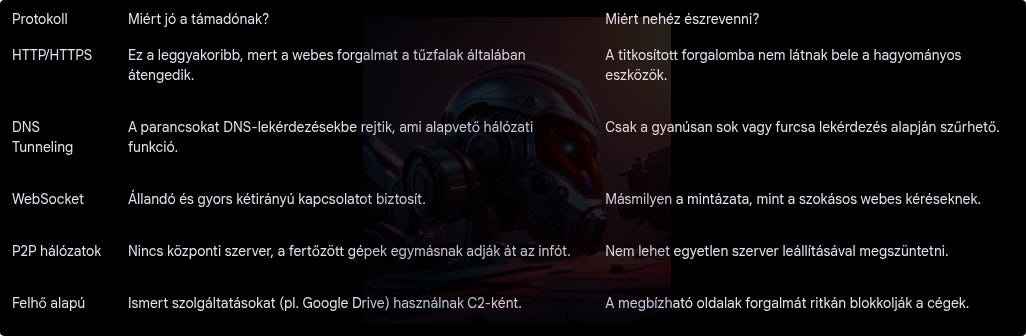

A C2 rendszer a támadások központja. Ezen keresztül kap a kártevő utasításokat a fertőzés után, és itt küldi vissza az ellopott adatokat. A támadók legnehezebb feladata, hogy elrejtsék ezt a forgalmat a biztonsági eszközök (például tűzfalak) elől. Ezért olyan módszereket használnak, amik hasonlítanak a normál internetes forgalomra. A kártevő rendszeresen hazaszól (beaconing) a szervernek, hogy van-e új feladat, így a támadók adatokat lophatnak vagy újabb kártékony modulokat tölthetnek le.

A technológia sokat fejlődött: a régi, könnyen észrevehető protokollok helyett ma már HTTPS-t, DNS-t vagy felhőszolgáltatásokat használnak álcának. A Moonrise RAT a WebSocket protokollt használja, ami azért jó a támadóknak, mert egyetlen nyitott kapcsolaton keresztül, valós időben és gyorsan tudnak adatokat cserélni a fertőzött géppel.

A Moonrise RAT felépítése és jellemzői

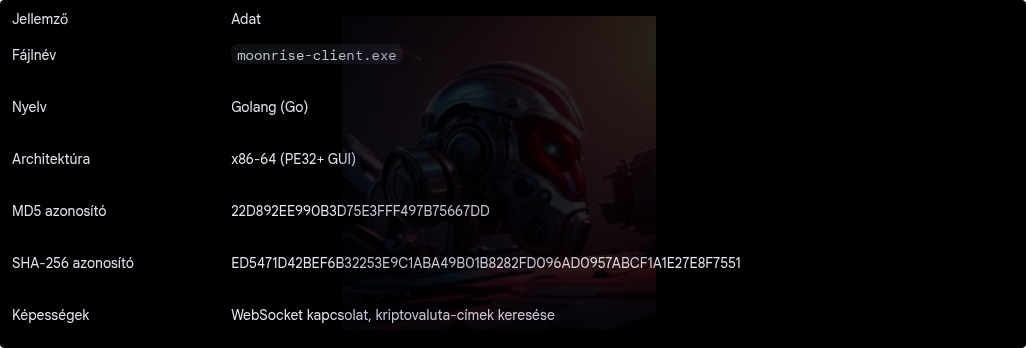

A Moonrise RAT egy modern, Golang (Go) nyelven írt program, amely 2026 elején jelent meg. A Go nyelv választása azért okos döntés, mert így a program több operációs rendszeren is működik, és minden szükséges összetevőt magában hordoz (statikus linkelés). Emiatt a célponton nem kell külön telepíteni semmit, és a biztonsági elemzőknek is nehezebb dolguk van a kód vizsgálatakor.

Azonosítók és fájladatok

Az ANY.RUN elemzései szerint a Moonrise bináris fájljai 64 bites Windows rendszerekre készültek. A támadók gyakran eltávolítják a fájlokból a hibakeresési információkat, hogy nehezebb legyen rájönni, hogyan írták a programot. Az alábbi táblázat a moonrise-client.exe főbb adatait mutatja:

Fontos megjegyezni, hogy a Moonrise eleinte nem szerepelt a VirusTotal listáján, tehát a készítői sikeresen kerülték el a lebukást a hagyományos vírusirtók előtt. Ezért van szükség a viselkedésalapú védelemre (EDR).

Működés a rendszerben

A Moonrise RAT futás közben megpróbál beépülni a Windows mélyebb rétegeibe. Gyakran olyan neveket választ, amik hasonlítanak a valódi rendszerfájlokra, például az svchost.exe-re. Az ANY.RUN szerint a folyamat így néz ki: a kártevő először létrehoz egy másolatot magáról az ideiglenes könyvtárban (\AppData\Local\Temp\WindowsServices\svchost.exe), és onnan dolgozik tovább.

A program a svchost.exe álcája alatt indítja el a parancssort (cmd.exe) és a PowerShellt, hogy parancsokat futtasson. Emellett beírja magát a Windows “Indítópult” könyvtárába és a Registry-be (beállításjegyzék) is, hogy a gép minden újraindítása után automatikusan elinduljon.

Kommunikáció és parancsok

A hálózati kapcsolat a WebSocket protokollra épül, ami korszerűbb megoldás a sima HTTP-nél. Itt a kapcsolat tartós marad, így a szerver bármikor küldhet utasítást a kártevőnek anélkül, hogy megvárná, amíg az újra bejelentkezik.

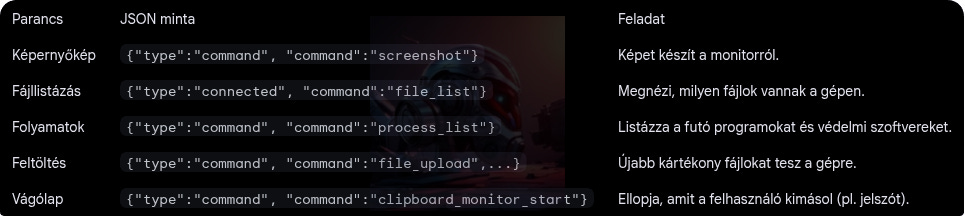

JSON alapú utasítások

A támadó és a kártevő JSON formátumú üzenetekkel beszélget egymással. Ez a módszer átlátható és jól rendszerezett irányítást tesz lehetővé. A Moonrise az alábbi típusú parancsokat használja:

A program hibaüzeneteket is küld vissza, például ha nem tud képernyőképet készíteni ("message":"no disp") [Image context]. Ebből a támadó látja, ha valami nem sikerült, és próbálkozhat máshogy.

Álcázás a hálózaton

A Moonrise megpróbálja elhitetni a védelemmel, hogy ő csak egy sima Microsoft szolgáltatás. Ezért olyan címekre küld adatokat, mint a settings-win.data.microsoft.com vagy a login.live.com. Sok biztonsági eszköz ezeket alapból megbízhatónak tartja, így a kártevő észrevétlen maradhat. Emellett megnézi a gép internetes beállításait is, hogy biztosan ki tudjon jutni a hálózatról.

Mire képes a Moonrise RAT?

A program fő célja a megfigyelés és az adatlopás. A Go nyelv miatt hatékonyan tud egyszerre több feladatot is végezni, például hangot és videót rögzíteni.

Kamera és mikrofon elérése

A kártevő hozzá tud férni a webkamerához és a mikrofonhoz is. Ehhez gyakran PowerShell parancsokat használ, amikkel listázza az elérhető eszközöket (például: Get-PnpDevice -Class Camera -Status OK). Mivel a PowerShell egy gyári Windows eszköz, a használata kevésbé tűnik gyanúsnak, mint ha a program közvetlenül próbálna a kamerához nyúlni. A Moonrise nem csak képeket tud lőni, hanem folyamatos képernyőátvitelre is képes, így a támadó élőben látja, mit csinál az áldozat.

Kriptovaluta-lopás

A Moonrise bináris kódjában olyan mintákat (YARA szabályok) találtak, amik kriptovaluta-címek (például Bitcoin vagy Ethereum) felismerésére szolgálnak. Amikor a felhasználó kimásol egy ilyen címet a vágólapra, a kártevő észleli azt, és kicserélheti a támadó saját címére. Ezt nevezik “clipper” funkciónak. A parancskészletben külön utasítások vannak a támadó által használt pénztárcacímek kezelésére.

Hogyan kerüli el a lebukást?

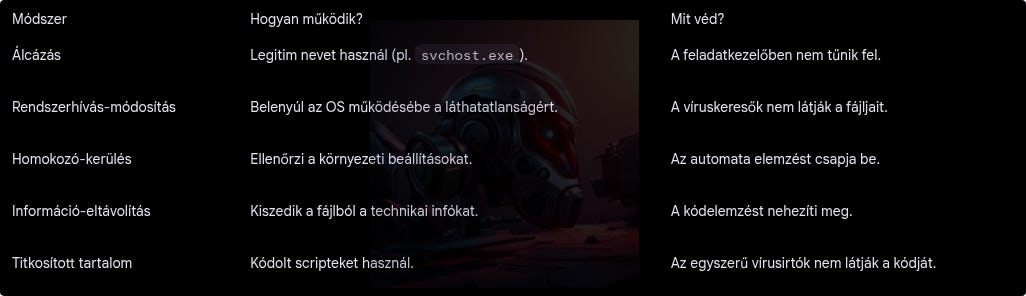

A fejlesztők sokat dolgoztak azon, hogy a Moonrise-t ne vegyék észre az elemzők vagy az automata rendszerek (homokozók). A program úgy viselkedik, mint egy rootkit: aktívan figyeli, hogy vizsgálják-e.

Elemző eszközök keresése

A kártevő a memóriájában egy hosszú listát tárol az ismert elemző programokról (például x64dbg, IDA, Procmon). Ha észreveszi, hogy valamelyik fut a gépen, akkor vagy leáll, vagy teljesen ártalmatlanul kezd viselkedni, hogy ne bukjon le. Emellett módosítja a rendszerhívásokat (API hooking), hogy elrejtse a saját fájljait és folyamatait a Windows elől.

Környezetellenőrzés

A program ellenőrzi a gép nyelvét és a Windows verzióját is, hogy kiszűrje a tesztkörnyezeteket. Képes felismerni a gépi tanuláson alapuló védelmet is, és megváltoztatja a hálózati forgalom ütemét, hogy az ne tűnjön gyanúsan szabályosnak.

Hogyan terjed? A TikTok és a ClickFix módszerek

A Moonrise RAT gyakran a “ClickFix” nevű kampányokkal terjed, amik a felhasználók átverésére építenek. Ezek a módszerek technikai trükköket és pszichológiai nyomást kombinálnak.

Átverős videók a TikTokon

2025-ben kezdtek el terjedni olyan, mesterséges intelligenciával készült videók, amik szoftverek (pl. Windows, Office, Spotify, CapCut) ingyenes aktiválását ígérik. A videók egy weboldalra irányítják az embert, ahol egy parancs futtatását vagy egy fájl letöltését kérik. Ez valójában a Moonrise-t vagy más adatlopókat telepíti a gépre. Mivel a videó hitelesnek tűnik, a felhasználó maga hajtja végre a fertőzést okozó lépéseket.

Szoftverfeltörések és hamis hirdetések

A Moonrise előszeretettel rejtőzik ingyen kínált, feltört programokba (cracks) is. Emellett megtévesztő hirdetéseken keresztül is terjedhet, amik hasznos programnak álcázzák magukat. Ez főleg azokat veszélyezteti, akik nem hivatalos forrásból szereznek be szoftvereket.

Összefoglalás és védekezés

A Moonrise RAT egy nagyon veszélyes és modern eszköz. A Go nyelv, a WebSocket kapcsolat és a fejlett rejtőzködési technikák miatt sokáig észrevétlen maradhat. Már nem csak egy egyszerű vírus, hanem egy komplex rendszer része.

A védekezéshez a cégeknek és felhasználóknak is szintet kell lépniük:

Viselkedésalapú védelem (EDR): Nem csak a fájlokat, hanem a programok gyanús viselkedését is figyelni kell.

Hálózati ellenőrzés: Fontos a titkosított forgalom és a gyanús Microsoft-címek alapos vizsgálata.

Szigorú hozzáférés (Zero Trust): Minden hálózati kérést ellenőrizni kell, függetlenül attól, honnan jön.

Biztonságos mentés: A mentéseknek elérhetetlennek kell lenniük a kártevők számára (offline mentés), hogy egy fertőzés után helyreállítható legyen a rendszer.

A Moonrise RAT elleni küzdelemben a legfontosabb a gyors észlelés és az óvatosság, különösen az ismeretlen forrásból származó szoftverek és webes utasítások esetén.