Az elektromos járművek magyarországi töltőinfrastruktúrájának sérülékenysége

A Mobiliti hálózatot érintő CVE-2026-27777 és kapcsolódó sebezhetőségek

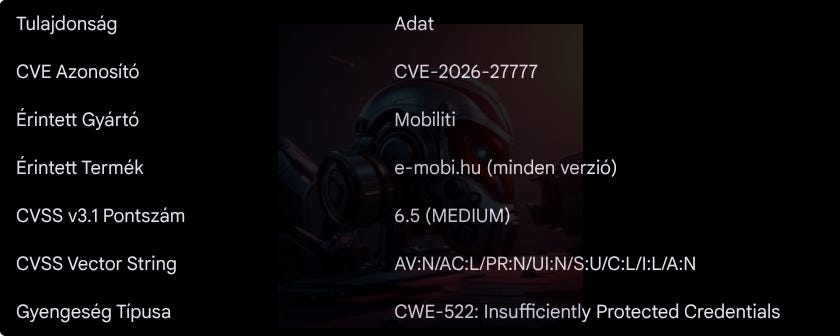

Az európai közlekedési szektor dekarbonizációs törekvései az elmúlt évtizedben példátlan ütemű fejlődettek ki az elektromos járművek (EV) és a hozzájuk kapcsolódó töltőinfrastruktúra területén. Magyarország ezen a téren központi szerepet tölt be a közép-európai régióban, ahol az MVM Csoporthoz tartozó Mobiliti (e-mobi[.]hu) az egyik legmeghatározóbb szolgáltatóként építette ki hálózatát. Azonban a fizikai infrastruktúra gyors expanziója gyakran megelőzi a kiberbiztonsági protokollok robusztus implementációját, ami kritikus sebezhetőségek kialakulásához vezethet. Az amerikai CISA által 2026 márciusában közzétett ICSA-26-062-06 számú ipari kontrollrendszeri (ICS) sérülékenység jelentés rávilágított egy olyan sebezhetőségi csoportra, amelynek központi eleme a CVE-2026-27777 azonosítóval ellátott hiba.

A Mobiliti infrastruktúra szerepe a nemzeti kritikus rendszerekben

A Mobiliti által üzemeltetett hálózat nem csupán egy kényelmi szolgáltatás az elektromos autók tulajdonosai számára, hanem a magyarországi energetikai és közlekedési szektor egyik alappillérévé vált. A hálózat több ezer töltőpontot foglal magában, amelyek közvetlenül csatlakoznak az országos villamosenergia-elosztó rendszerekhez. A modern töltőállomások intelligens eszközök, amelyek folyamatos kétirányú kommunikációt folytatnak egy központi backend szerverrel, jellemzően az Open Charge Point Protocol (OCPP) használatával. Ez a digitális összeköttetés teszi lehetővé a távoli monitorozást, a számlázást és a terhelésmenedzsmentet, de egyben jelentős támadási felületet is nyithat a kiberbűnözők számára.

A CVE-2026-27777 azonosítóval jelölt sérülékenység a Mobiliti e-mobi[.]hu összes verzióját érinti, ami rávilágít arra, hogy a probléma nem egyedi kódolási hiba, hanem rendszerszintű tervezési vagy konfigurációs hiányosság. A sebezhetőség súlyosságát növeli, hogy a hálózat a kritikus infrastruktúra-ágazatok közé tartozik, így bármilyen üzemzavar vagy jogosulatlan hozzáférés közvetlen gazdasági és biztonsági következményekkel járhat.

A technikai elemzés során figyelembe kell venni, hogy a CVSS 6.5-ös pontszáma egy közepes súlyosságú besorolást takar, azonban ez a szám nem tükrözi teljes mértékben a kumulatív kockázatot, amely a hálózatban jelen lévő többi sérülékenységgel való láncolás során keletkezik.

A CVE-2026-27777 technikai mechanizmusa és a CWE-522 gyengeség

A CVE-2026-27777 lényege a töltőállomások hitelesítési azonosítóinak nem megfelelő védelme. A kutatások feltárták, hogy ezek a kritikus azonosítók nyilvánosan hozzáférhetővé váltak webes térképplatformokon keresztül. Ez a jelenség a CWE-522 (Insufficiently Protected Credentials) kategóriába tartozik, ami azt jelenti, hogy az érzékeny adatokat – jelen esetben a töltőpontok egyedi azonosítóit – nem kezelték a szükséges titoktartási szinten.

A mechanizmus hátterében valószínűsíthető, hogy a Mobiliti rendszere és a külső térképszolgáltatások (például töltőpont-keresők vagy navigációs alkalmazások) közötti API-kommunikáció során olyan technikai paraméterek is átadásra kerültek, amelyeknek kizárólag a töltő és a backend közötti privát csatornán lett volna helyük. Amikor egy támadó hozzáfér ezekhez az azonosítókhoz, képessé válik arra, hogy legitim töltőállomásnak álcázza magát a központi rendszer felé. Ez a szivárgás a bizalmas jelleg megsértésének tekintendő alacsony szinten, de a belépési pontot jelenti a magasabb szintű jogosultságkiterjesztéshez.

Az ICSA-26-062-06 jelentésben szereplő összefüggő sebezhetőségek

A CISA által kiadott jelentés nem elszigetelten kezeli a CVE-2026-27777-et, hanem egy négytagú sebezhetőségi csoport részeként, amely a Mobiliti teljes digitális ökoszisztémáját érinti. A sebezhetőségek közötti szinergia lehetővé teszi a támadók számára, hogy a töltőállomások felett teljes adminisztratív kontrollt gyakoroljanak.

A WebSocket kommunikáció és a hitelesítés hiánya (CVE-2026-26051)

A csoport legsúlyosabb eleme a CVE-2026-26051, amely a WebSocket végpontok hitelesítésének hiányát írja le. Az OCPP protokoll modern implementációi WebSocket csatornákat használnak a valós idejű adatátvitelre. A Mobiliti rendszerében azonban ezek a végpontok nem követeltek meg megfelelő autentikációt, így a támadók a CVE-2026-27777 révén megszerzett azonosítókkal legitim töltőként regisztrálhattak a backend szerveren.

Ez a hiba közvetlen utat nyit a töltési folyamatok manipulálásához. A támadó parancsokat küldhet a backendnek, például indíthat vagy leállíthat töltéseket, módosíthatja a fogyasztási adatokat, vagy akár távolról zárolhatja is a töltőoszlopokat. Mivel a backend a támadót legitim eszköznek látja, a küldött adatok bekerülnek a számlázási és statisztikai rendszerekbe, ami pénzügyi csalásokhoz és adatkorrupcióhoz vezet.

Brute-force és szolgáltatásmegtagadás (CVE-2026-20882)

A CVE-2026-20882 a hitelesítési kísérletek korlátozásának hiányát jelzi (CWE-307). A rate limiting hiánya miatt a támadók brute-force módszerekkel próbálkozhatnak további azonosítók kiderítésével, vagy eláraszthatják a rendszert kérésekkel, ami szolgáltatásmegtagadást (DoS) eredményez. Ez különösen kritikus egy olyan környezetben, ahol a felhasználók a mobilalkalmazáson keresztül várják a töltők elérhetőségének valós idejű frissítését; a DoS támadás megbéníthatja a teljes szolgáltatást, lehetetlenné téve a járművek töltését a hálózatban.

Munkamenet-kezelési hibák (CVE-2026-27764)

A csoport negyedik tagja, a CVE-2026-27764, a nem megfelelő munkamenet-lejárati időket és a párhuzamos munkamenetek engedélyezését kritizálja (CWE-613). A rendszer lehetővé tette, hogy több végpont csatlakozzon ugyanazzal a munkamenet-azonosítóval, ahol a legutolsó csatlakozó kiszorította a korábbit. Ez a session hijacking vagy session shadowing technika lehetővé teszi, hogy egy támadó átvegye a kommunikációt egy már aktív, legitim töltőállomástól, és fogadja a backendtől érkező parancsokat, miközben az eredeti állomást lekapcsolja.

Felfedezés és a nyilvánosságra hozatal folyamata

A Mobiliti hálózatát érintő sebezhetőségekre nem egy folyamatban lévő támadás során derült fény, hanem tudatos biztonsági kutatómunka eredményeként. A hibákat Khaled Sarieddine és Mohammad Ali Sayed, a montreali Concordia Egyetem kutatói azonosították. A kutatók szakterülete az elektromos járművek töltőinfrastruktúrájának kiberbiztonsági vizsgálata, és munkájuk során a töltőállomások backend kommunikációját, valamint a kapcsolódó mobilalkalmazások biztonságát elemezték.

A nyilvánosságra hozatal folyamata az alábbi idővonalat követte:

2026. február 24.: A CVE-2026-27777 azonosítót a sérülékenység dokumentálása céljából lefoglalták (RESERVED állapot).

Koordinációs kísérlet: A kutatók jelentették az észrevételeiket a CISA (Cybersecurity and Infrastructure Security Agency) felé. A CISA ezt követően megpróbálta felvenni a kapcsolatot az MVM Mobilitival a sebezhetőségek koordinált kijavítása érdekében.

A gyártói válasz hiánya: A rendelkezésre álló adatok alapján a Mobiliti nem reagált a CISA koordinációs megkereséseire, így a hiba javítására vonatkozó gyártói visszajelzés nélkül indult el a publikációs folyamat.

2026. március 3.: A CISA hivatalosan közzétette az ICSA-26-062-06 számú biztonsági tanácsadást.

A kutatás nyilvánossága: A technikai részletek nemzetközi szinten is megjelentek (például a JVN adatbázisában 2026. március 5-én), felhívva a figyelmet a nem javított kritikus infrastruktúra-elemekre.

A CISA jelentése szerint a publikálás időpontjáig nem érkezett bejelentés arról, hogy ezeket a sérülékenységeket célzottan kihasználták volna rosszindulatú támadások során, ugyanakkor a koordinált javítás elmaradása miatt a hálózat védtelen maradt a nyilvánosságra hozatalt követően.

Kiber-fizikai kockázatok és a villamosenergia-hálózat stabilitása

Az elektromos járművek töltőhálózatait érintő támadások nem állnak meg az IT-rendszerek szintjén, ezeknek súlyos fizikai következményeik vannak. A CVE-2026-27777 és társai lehetővé teszik a töltők távoli, koordinált vezérlését. Khaled Sarieddine és Mohammad Ali Sayed, a sebezhetőségeket jelentő kutatók munkássága éppen ezekre a kiber-fizikai fenyegetésekre fókuszál.

Korábbi kutatásaikban leírták, hogyan lehet kompromittált töltőállomások tömegével oszcillációs terhelést létrehozni a villamosenergia-hálózaton. Ha egy támadó a CVE-2026-26051 révén több száz Mobiliti töltőt utasít arra, hogy egyszerre kezdjék el vagy fejezzék be a töltést maximális teljesítményen, az hirtelen frekvenciaingadozást okoz a hálózatban.

Összehasonlítás más ipari sérülékenységekkel

A 2026-os év során több hasonló incidens rávilágított arra, hogy az EV töltőhálózatok biztonsága iparági szintű probléma. A Mobiliti esete bár kritikus, nem egyedülálló, azonban a válaszreakció minősége jelentősen eltér a versenytársakétól.

Delta Electronics (CVE-2026-22552)

A Delta Electronics szintén szembesült egy WebSocket hitelesítési hibával (CVE-2026-22552), ahol az unauthenticated támadók állomásszemélyesítést hajthattak végre. A különbség az volt, hogy a Delta Electronics aktívan együttműködött a CISA-val, és azonnal kiadta a v2.1.0.39-es szoftverfrissítést a hiba orvoslására. Ezzel szemben a Mobiliti nem reagált a koordinációs megkeresésekre, így a magyarországi hálózat érintett eszközeihez nem áll rendelkezésre hivatalos javítócsomag a publikálás időpontjában.

A sebezhetőség kihasználhatósága és társadalmi hatásai

A CVE-2026-27777 nem igényel fizikai hozzáférést a töltőhöz; a támadás távolról, az interneten keresztül hajtható végre. Ez drasztikusan megnöveli a potenciális támadók körét, hiszen nem szükséges Magyarországon tartózkodni a hálózat kompromittálásához. A szivárgás forrásaként megjelölt web-alapú térképplatformok azt sugallják, hogy a Mobiliti olyan API-kat használhatott, amelyek nem végezték el a kérések szigorú szűrését vagy az azonosítók maszkolását.

A társadalmi hatások közül kiemelkedik a felhasználók mozgási adatainak veszélyeztetése. Ha a töltőállomás-azonosítók nyilvánosak, és a támadó képes monitorozni a WebSocket forgalmat, akkor elméletileg követni tudja, hogy melyik jármű mikor és hol tölt. Ez súlyos GDPR és adatvédelmi aggályokat vet fel, különösen mivel az elektromos autók elterjedése a flottakezelők és a kormányzati szervek körében is jelentős.

Kockázatcsökkentési stratégstrategies és védelmi intézkedések

Mivel a Mobiliti nem adott ki hivatalos javítást, az üzemeltetőknek és a hálózathoz kapcsolódó partnereknek saját hatáskörben kell megtenniük a szükséges lépéseket a kockázatok minimalizálása érdekében. A CISA és az ICS szakértők által javasolt Defense-in-Depth stratégiát kell alkalmazni.

Hálózati szegmentáció és izoláció

A töltőállomásokat és azokat vezérlő rendszereket el kell szigetelni a publikus internettől. Javasolt a kontrollrendszerek tűzfalak mögé helyezése és a vállalati hálózatoktól való teljes elkülönítése. Amennyiben a távoli elérés elengedhetetlen, azt kizárólag titkosított és hitelesített VPN csatornákon keresztül szabad megvalósítani.

Monitorozás és incidensdetektálás

A szervezeteknek folyamatosan monitorozniuk kell a hálózati forgalmat a szokatlan OCPP vagy WebSocket tevékenységek után kutatva. EDR/XDR megoldások segíthetnek az olyan anomáliák felismerésében, mint a váratlan helyről érkező csatlakozási kísérletek.

A sebezhetőség hosszú távú hatásai

A CVE-2026-27777 körüli események egy szélesebb körű kiberbiztonsági válság előjelei lehetnek az energetikai szektorban. A CISA finanszírozási gondokkal küzd. Ismétlődő megjegyzése a szövetségi finanszírozás szüneteltetéséről (lapse in federal funding) a jelentés publikálásakor arra utal, hogy a nemzetközi kiberbiztonsági koordináció sérülékeny lehet politikai vagy gazdasági válságok idején.

A kutatók, Sarieddine és Sayed által azonosított problémák azt mutatják, hogy a jövő háborúit vagy szabotázsakcióit nem feltétlenül robbanóanyagokkal, hanem rosszul konfigurált API-kkal és hiányzó hitelesítési protokollokkal fogják megvívni. Az EV infrastruktúra biztonsága már nemcsak IT-kérdés, hanem az energiabiztonság és a közrend fenntartásának záloga.

A CVE-2026-27777 sérülékenység és a hozzá kapcsolódó ICSA-26-062-06 jelentés részletes elemzése alapján egyértelmű, hogy a Mobiliti hálózata jelentős kiberbiztonsági kockázatot hordoz. A töltőállomások azonosítóinak szivárgása, kombinálva a WebSocket hitelesítés és a munkamenet-kezelés súlyos hibáival, lehetővé teszi a hálózat feletti jogosulatlan irányítást.